Как оказалось, шифровальщик WannaCry (он же Wana Decrypt0r, WCry, WannaCrypt0r и WannaCrypt) был отнюдь не единственной малварью, которая эксплуатировала уязвимость в SMB и использовала похищенные у АНБ эксплоиты ETERNALBLUE и DOUBLEPULSAR.

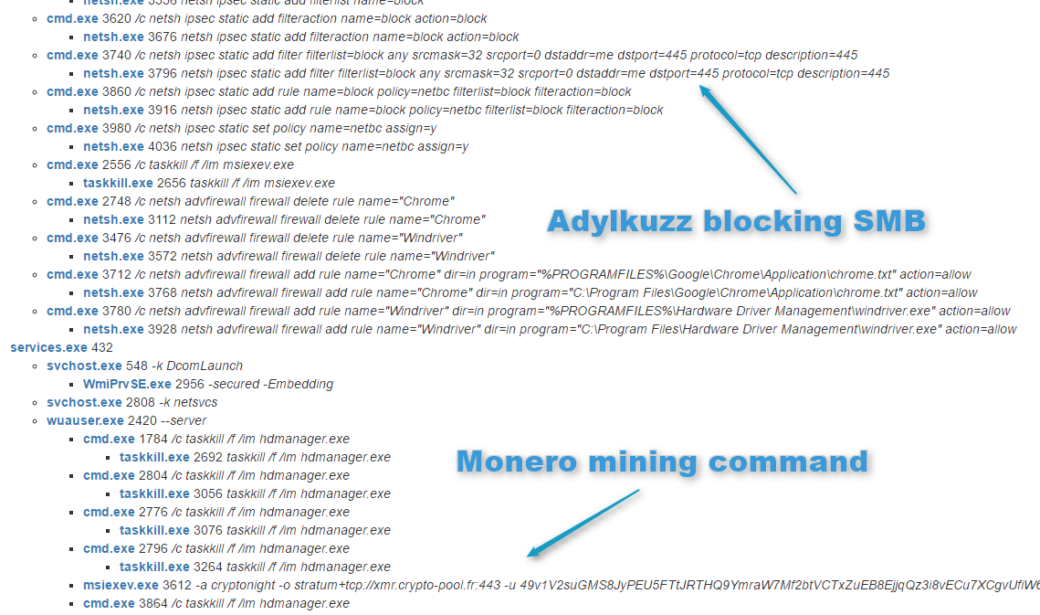

Специалисты компании Proofpoint обнаружили криптовалютный майнер Adylkuzz, который преимущественно занимается майнингом валюты Monero. По данным специалистов, малварь использует точно такой же механизм распространения, как и WannaCry: сканирует SMB-порты, применяет эксплоит ETERNALBLUE и заражает уязвимые системы без ведома пользователей, задействовав DOUBLEPULSAR.

Более того, исследователи уверены, что вредоносная кампания Adylkuzz стартовала гораздо раньше WannaCry, как минимум 2 мая 2017 года, а возможно даже раньше – 24 апреля 2017 года. Adylkuzz не привлек к себе так много внимания, как нашумевший шифровальщик, по той простой причине, что заметить заражение в этом случае гораздо сложнее. Единственные «симптомы», на которые может обратить внимание пострадавший, это замедление работы ПК, так как майнер оттягивает на себя ресурсы системы.По данным специалистов, операторы малвари уже «заработали» порядка $43 000, хотя точное количество пострадавших устройств неизвестно.

Специалисты отмечают, что Adylkuzz в некотором роде защитил пострадавших от него пользователей от атак WannaCry. Дело в том, что заразив систему, майнер закрывает «дырку» в SMB и не позволяет другой малвари воспользоваться брешью.

Еще один вредонос, Uiwix, тоже эксплуатирующий баг в протоколе SMB, появился уже после WannaCry, однако это не делает его менее опасным. Проблему заметили специалисты компании Heimdal Security.

Еще один вредонос, Uiwix, тоже эксплуатирующий баг в протоколе SMB, появился уже после WannaCry, однако это не делает его менее опасным. Проблему заметили специалисты компании Heimdal Security.

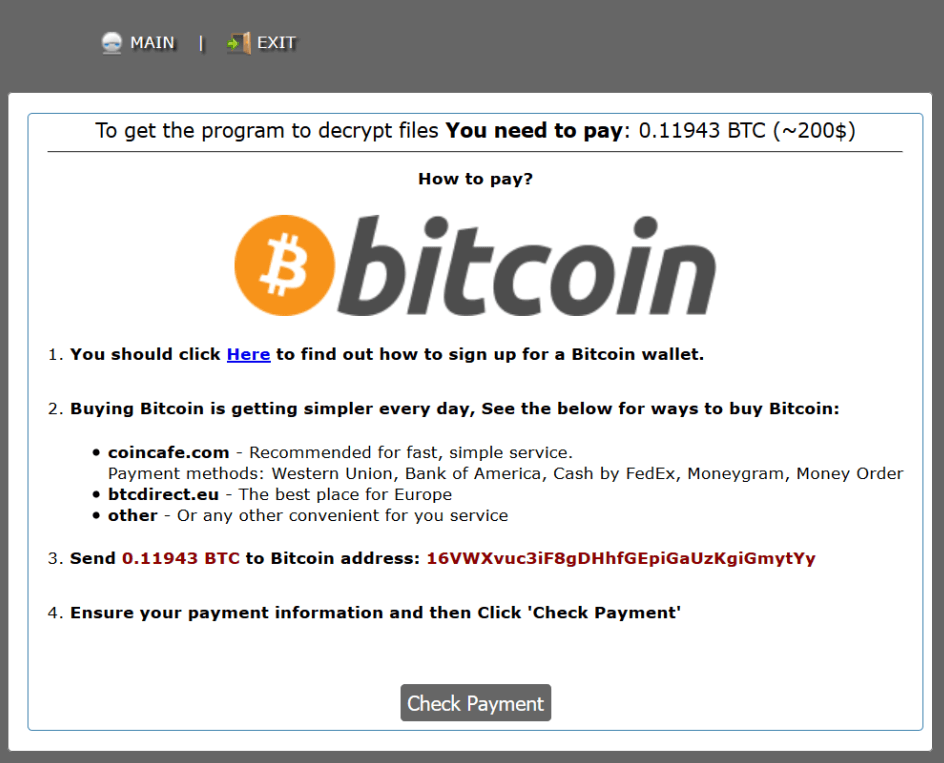

Также как и WannaCry, Uiwix – это шифровальщик, однако в отличие от многочисленных подражателей WannaCry, он действительно шифрует файлы жертв и представляет реальную угрозу. К тому же Uiwix не имеет механизма «аварийного отключения», так что остановить его распространение, зарегистрировав определенный домен, не выйдет.

Сообщается, Uiwix шифрует данные жертв и требует выкуп в размере 0.11943 бикоина (порядка 215 долларов по текущему курсу).

Специалисты обеих компаний напоминают всем, кто по какой-то причине еще не установил обновление MS17-010, закрывающее брешь в SMB, что это стоит сделать немедленно, а также закрыть 445 порт. Также, учитывая серьезность происходящего, в минувшие выходные компания Microsoft представила экстренные патчи для старых ОС: Windows XP, Windows 8 и Windows Server 2003.