Сегодня, 12 мая 2017 года, компании и организации из самых разных стран мира (включая Россию) начали массово сообщать об атаках шифровальщика Wana Decrypt0r, который также известен под названиями WCry, WannaCry, WannaCrypt0r и WannaCrypt.

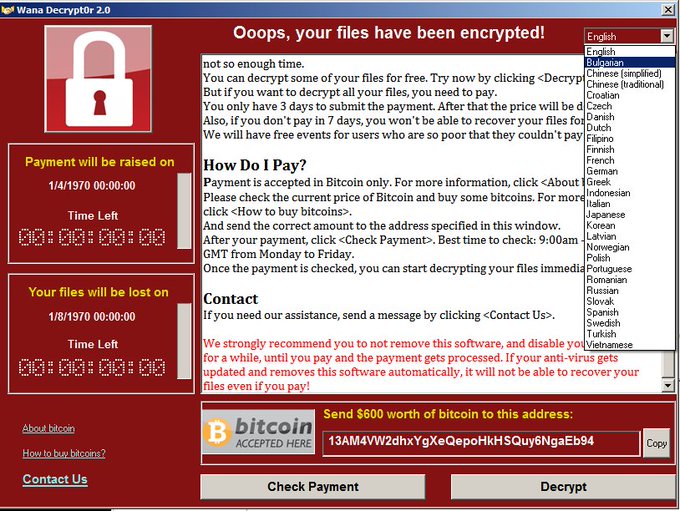

Впервые вымогатель WCry был обнаружен еще в феврале 2017 года, но тогда он не произвел большого впечатления на специалистов. По сути, до сегодняшнего дня шифровальщик был практически неактивен, но теперь он получил версию 2.0 и использует SMB-эксплоит АНБ из инструментария, опубликованного ранее хакерской группой The Shadow Brokers.

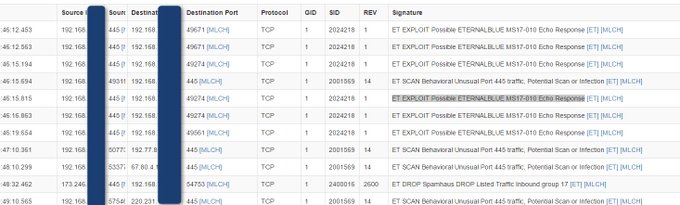

Одним из первых появление новой версии шифровальщика заметил французский эксперт, известный под псевдонимом Kafeine. Он обратил внимание, что Wana Decrypt0r обновился и взял на вооружение эксплоит ETERNALBLUE, созданный специалистами АНБ для уязвимости в SMBv1. Выводы исследователя вскоре подтвердили специалисты испанского CERT и эксперт MalwareTech.

WannaCry/WanaCrypt0r 2.0 is indeed triggering ET rule : 2024218 "ET EXPLOIT Possible ETERNALBLUE MS17-010 Echo Response"

Информация о рекламе в Твиттере & Конфиденциальность

В настоящее время известно, что за несколько часов Wana Decrypt0r заразил десятки тысяч машин. Так, по данным специалистов Avast, их количество уже превышает 57 000, а главными целями операторов малвари являются Россия, Украина и Тайвань.

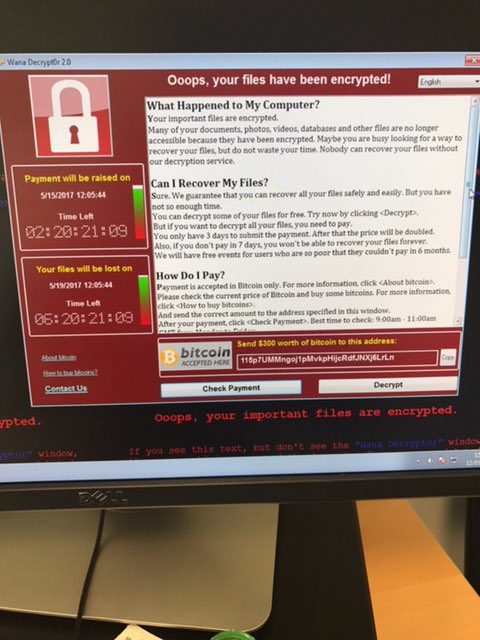

Среди пострадавших от атак вымогателя уже значатся крупная телекоммуникационная компания Telefonica, газовая компания Gas Natural, поставщик электроэнергии Iberdrola, банк Santander, консультационная фирма KPMG, а также множество медицинских учреждений в Великобритании, из-за чего Национальная служба здравоохранения страны даже выпустила соответствующее предупреждение.

Here's what a London GP sees when trying to connect to the NHS network

Информация о рекламе в Твиттере & Конфиденциальность

Кроме того журналисты «Медузы» сообщают, что в России шифровальщик атаковал компанию «Мегафон». Издание цитирует Петра Лидова, директора компании по связям с общественностью:

«Проблема есть, она локализуется. У нас все это выглядит, как Англии. Компьютеры шифровались и просили выкуп. Оформление такое же.

Есть сбои в доступе к данным, но офисы сейчас уже закрыты, поэтому больших проблем нет. Наша связь работает нормально, на абонентах это никак не сказывается. Это повлияло на работу в обслуживании: то есть, если абонент позвонит оператору, то он сможет подключить какие-то услуги с помощью голосовых команд, но не сможет зайти в ваш аккаунт, потому что его компьютер отключен по соображениям безопасности.

У нас есть компьютеры, зараженные вирусом. Их довольно много. Количество трудно оценить, у нас огромная компания. Мы отключали сети, чтобы это все не распространялось.

Не могу сказать, когда именно началась атака на нас. Примерно во второй половине дня. Затрудняюсь сказать, в каких регионах».

Также издание сообщает, что Wana Decrypt0r атаковал МВД и СК РФ, однако официальные представители ведомств отрицают данную информацию и утверждают, что «идут плановые работы на внутреннем контуре».

Стоит отметить, что еще в марте 2017 года компания Microsoft представила исправление для проблемы ETERNALBLUE в бюллетене MS17-010, однако, как это всегда и бывает, многие компании и пользователи не спешат устанавливать апдейты. По сути, сейчас мы наблюдаем последствия повсеместного халатного отношения к безопасности.

В настоящее время уже была создана карта, на которой можно наблюдать за распространением Wana Decrypt0r в режиме реального времени.

UPD. 22:45

«Интерфакс» сообщает, что официальные представители МВД все же подтвердили факт атаки на свои серверы.

«12 мая Департамент информационных технологий, связи и защиты информации (ДИТСиЗИ) МВД России была зафиксирована вирусная атака на персональные компьютеры ведомства, находящиеся под управлением операционной системы Windows. В настоящий момент вирус локализован. Проводятся технические работы по его уничтожению и обновлению средств антивирусной защиты», — говорит Ирина Волк, официальный представитель МВД.

Также «Интерфакс» пишет, что специалисты «Лаборатории Касперского» зафиксировали уже порядка 45 000 атак Wana Decrypt0r, которые пришлись на 74 страны по всему миру, и в наибольшей степени заражению подверглась Россия.

wcry-ransomware-apocalypse

Kafeine @kafeine

Kafeine @kafeine

Rory Cellan-Jones @ruskin147

Rory Cellan-Jones @ruskin147